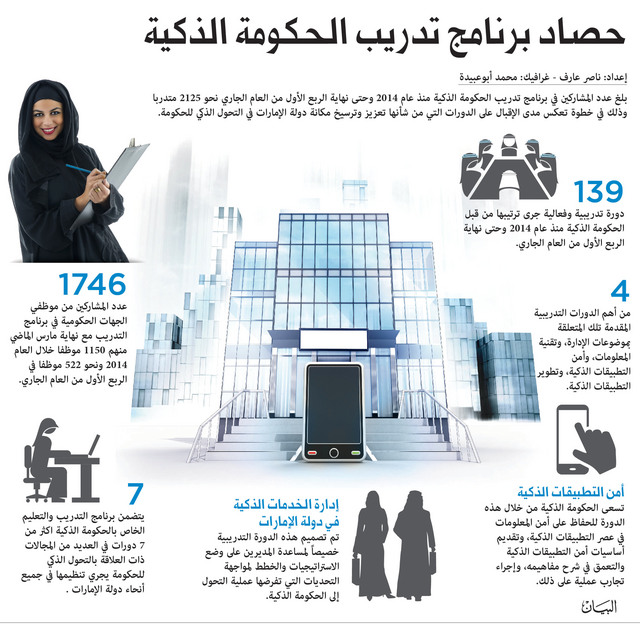

بلغ عدد المشاركين في برنامج تدريب الحكومة الذكية منذ عام 2014 وحتى نهاية الربع الأول من العام الجاري نحو 2125 متدربا وذلك في خطوة تعكس مدى الإقبال على الدورات التي من شأنها تعزيز وترسيخ مكانة دولة الإمارات في التحول الذكي للحكومة.

1746 متدرباً حكومياً

وصل عدد المشاركين من موظفي الجهات الحكومية في برنامج التدريب مع نهاية مارس الماضي 1746 موظفا منهم 1150 موظفا خلال العام 2014 ونحو 522 موظفا في الربع الأول من العام الجاري.

ولا يقتصر برنامج تدريب الحكومة الذكية على موظفي الجهات الحكومية بل شمل أيضا طلبة الجامعات والعديد من المتخصصين والذين وصل عددهم الى 379 طالبا منذ العام 2014 وحتى نهاية مارس الماضي.

139 دورة تدريبية

جرى تنظيم نحو 139 دورة تدريبية وفعالية من قبل الحكومة الذكية منذ عام 2014 وحتى نهاية الربع الأول من العام الجاري.

7 مجالات للتدريب

يتضمن برنامج التدريب والتعليم الخاص بالحكومة الذكية اكثر من 7 دورات في العديد من المجالات ذات العلاقة بالتحول الذكي للحكومة يجري تنظيمها في جميع أنحاء دولة الإمارات العربية المتحدة. وقد تم تصميم الدورات والفعاليات بطريقة مدروسة تساعد المشتركين على فهم وتعزيز الوصول إلى خدمات ذكية ذات قيمة عالية.

تنوع الفعاليات

وتتنوع الفعاليات ما بين ندوات، ومحاضرات، ومختبرات تفاعلية وفقاً للموضوع الذي تتم دراسته. وفي الوقت الذي تتاح فيه الفعاليات الخاصة بالإدارة والاستراتيجية للمسؤولين الحكوميين المختصين بالتخطيط لخدمات الحكومة الذكية وتطبيقها.

4 دورات مهمة

من أهم الدورات التدريبية المقدمة تلك المتعلقة بموضوعات الإدارة، وتقنية المعلومات، وأمن التطبيقات الذكية، وتطوير التطبيقات الذكية.

إدارة الخدمات الذكية في دولة الإمارات

تم تصميم هذه الدورة التدريبية خصيصاً لمساعدة المديرين على وضع الاستراتيجيات والخطط لمواجهة التحديات التي تفرضها عملية التحول إلى الحكومة الذكية.

أمن التطبيقات الذكية

تسعى الحكومة الذكية من خلال هذه الدورة للحفاظ على أمن المعلومات في عصر التطبيقات الذكية، وتقديم أساسيات أمن التطبيقات الذكية والتعمق في شرح مفاهيمه، وإجراء تجارب عملية على ذلك.

5 معايير

يركز أمن التطبيقات الذكية على 5 معايير تشمل تأمين الهاتف الذكي وتحصينها من الاختراقات الأمنية والتدريب على إطار أمن معلوماتي متكامل لتطوير منصات التكنولوجيا المتنقلة..

وذلك الى جانب مخاطر التطبيقات التي تطلب موافقة المستخدم للنفاذ لملفات الهاتف الذكي والتدريب على كيفية تصنيف البيانات، وكذلك لتدريب على كيفية إبطال خاصية الوصول إلى البيانات في حال فقدان الهاتف الذكي ولمواصفات الأمنية في شرائح الهاتف الذكي، وكيفية توسيع نطاق البنية التحتية للمفتاح العام.